Validasi Cybersecurity Scale (CS-S) pada Konteks Industri di Batam sebagai Langkah Awal Menuju Penilaian Kesiapan Adopsi Zero Trust Architecture

DOI:

https://doi.org/10.14421/csecurity.2025.8.2.5577Abstract

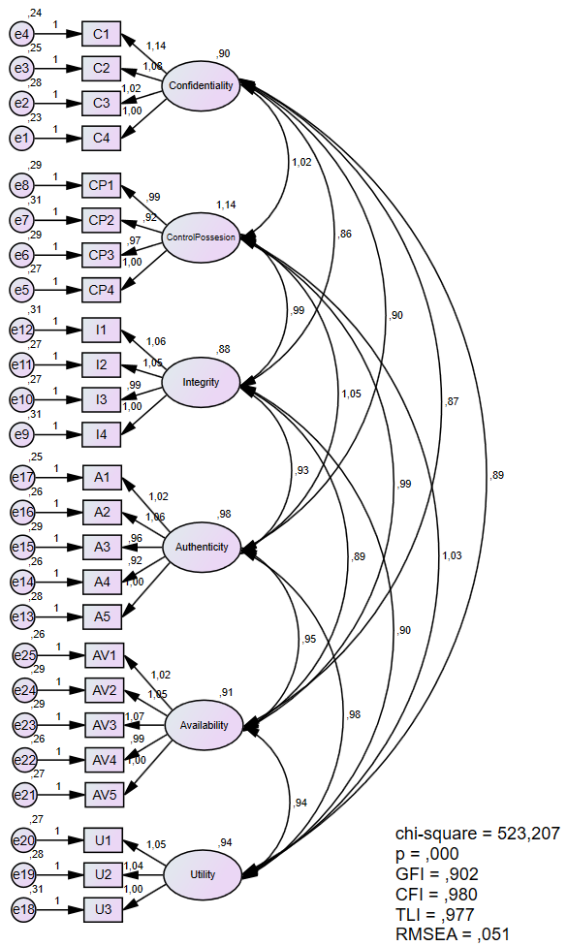

Studi ini bertujuan untuk menguji keabsahan Cybersecurity Scale (CS-S) sebagai alat ukur kesiapan sumber daya manusia (SDM) dalam menerapkan Zero Trust Architecture (ZTA) di sektor industri Batam. Validasi ini dilakukan untuk mengevaluasi sejauh mana dimensi kemanusiaan—seperti kesadaran autentikasi, pengendalian akses, dan manajemen data—dapat berfungsi sebagai tiang utama dalam penilaian kesiapan ZTA yang lebih mendalam. Dengan menggunakan pendekatan kuantitatif, data diperoleh melalui survei yang melibatkan 391 responden dari berbagai tingkatan organisasi industri manufaktur dan logistik di Batam. Hasil Analisis Faktor Konfirmatori (CFA) menunjukkan bahwa model enam faktor CS-S (Kerahasiaan, Integritas, Ketersediaan, Kontrol/Kepemilikan, Keaslian, dan Manfaat) memiliki kecocokan yang sangat baik (CFI = 0.980; TLI = 0.977; RMSEA = 0.051) dan reliabilitas yang tinggi (Cronbach’s Alpha 0.913–0.946). Temuan ini menunjukkan bahwa dimensi Authenticity dan Control/Possession memiliki kontribusi terbesar, menegaskan pentingnya kesadaran terhadap verifikasi identitas dan kepemilikan data sebagai dasar penerapan ZTA. Sementara itu, dimensi Confidentiality, Integrity, dan Availability merefleksikan kesiapan teknis yang baik di kalangan perusahaan Batam. Penelitian ini menegaskan bahwa kesiapan SDM adalah fondasi krusial dalam adopsi ZTA dan bahwa CS-S dapat berfungsi sebagai instrumen awal untuk menilai kesiapan keamanan siber nasional di era regulasi UU Perlindungan Data Pribadi.

Kata kunci: zero trust architecture, cybersecurity scale, validasi instrumen, keamanan siber, kesiapan SDM, UU PDP

--------------------------------------------------------------------------------------------------

Validation of the Cybersecurity Scale (CS-S) in the Industrial Context of Batam as an Initial Step Toward Assessing Zero Trust Architecture Adoption Readiness

This study aims to validate the Cybersecurity Scale (CS-S) as a measurement instrument for assessing human resource (HR) readiness in adopting the Zero Trust Architecture (ZTA) within Batam’s industrial context. The validation focuses on the human dimension—such as authentication awareness, access control, and data management—as a fundamental pillar in comprehensive ZTA readiness assessment. Using a quantitative approach, data were collected from 391 respondents representing multiple organizational levels in Batam’s manufacturing and logistics sectors. Confirmatory Factor Analysis (CFA) confirmed that the six-factor CS-S model (Confidentiality, Integrity, Availability, Control/Possession, Authenticity, and Utility) demonstrated excellent model fit (CFI = 0.980; TLI = 0.977; RMSEA = 0.051) and strong reliability (Cronbach’s Alpha 0.913–0.946). The findings revealed that Authenticity and Control/Possession had the highest factor loadings, emphasizing respondents’ awareness of identity verification and data ownership—two critical components of ZTA’s Identity and Access Management pillar. Meanwhile, Confidentiality, Integrity, and Availability reflected strong technical readiness among Batam-based firms. The study highlights that human readiness is a foundational element in successful ZTA adoption and that the validated CS-S serves as an essential tool for evaluating national cybersecurity readiness amid the enforcement of Indonesia’s Personal Data Protection Law (PDP Law).

Keywords: zero trust architecture, cybersecurity scale, instrument validation, cybersecurity, human readiness, personal data protection law

References

Downloads

Published

Issue

Section

License

Copyright (c) 2025 Eryc, Vincent Santoso, Indasari

This work is licensed under a Creative Commons Attribution-ShareAlike 4.0 International License.

Attribution-ShareAlike 4.0 International (CC BY-SA 4.0)

You are free to:

- Share — copy and redistribute the material in any medium or format

- Adapt — remix, transform, and build upon the material for any purpose, even commercially.

Under the following terms:

- Attribution — You must give appropriate credit, provide a link to the license, and indicate if changes were made. You may do so in any reasonable manner, but not in any way that suggests the licensor endorses you or your use.

- ShareAlike — If you remix, transform, or build upon the material, you must distribute your contributions under the same license as the original.

- No additional restrictions — You may not apply legal terms or technological measures that legally restrict others from doing anything the license permits.